Le traçage de la navigation des internautes alimente des grosses bases de données, il est réalisé à partir de plusieurs techniques dont certaines sont présentées succinctement dans cet article.

Le pistage des internautes est opéré par de nombreux acteurs du Web qui utilisent plusieurs techniques à des fins de profilage publicitaire ou à des fins plus discutables. Connaitre ces techniques reste nécessaire si on veut se protéger un minimum. Le pistage en ligne est souvent associé aux cookies , aux traceurs, aux empreintes (fingerprint). Ces techniques sont à l’origine tout à fait légitimes, elles peuvent cependant être utilisées pour siphonner des données personnelles et alimenter des grandes bases de données sans toujours l’accord explicite des internautes exigé par la règlementation.

Les cookies

Le cookie est au départ un simple petit fichier texte, stocké par le navigateur internet dans un répertoire de son ordinateur. Il est généralement créé par une requête du côté serveur ou du côté client, il peut être facilement modifié.

Ce fichier contient des informations attribuées à un domaine (par exemple club-informatique-clayes-sous-bois.fr). Il est composé d'une date d'expiration, d’une ou plusieurs variables relatives au domaine et peut contenir différents attributs.

Les cookies ont été initialement prévus à des fins technico-fonctionnelles, par exemple :

- Permettre au protocole http de gérer les sessions. Quand vous vous connectez à un site avec un identifiant et un mot de passe valides, un cookie est créé sur votre ordinateur et vous pouvez naviguer sur plusieurs pages du site,. Grace au cookie, le serveur sait vous authentifier et vous permet de changer de page sans redemander votre mot de passe à chaque fois.

- Enregistrer des sélections d'articles dans un panier lorsque que vous faites des achats sur internet. Votre panier est enregistré dans un cookie. Si vous quittez le site et que vous revenez plus tard, vous pouvez retrouver votre panier tel que vous l'avez laissé la dernière fois (si toutefois votre navigateur n'est pas paramétré pour effacer les cookies à sa fermeture).

Cependant, au fil du temps, le but initial des cookies a été détourné à des fins de traçage publicitaire. À l'aide d'un identifiant dit de « tracking », on leur a fait enregistrer des informations sur la navigation de l’internaute.

Aujourd’hui le cookie est stocké sous différentes formes selon les navigateurs, par exemple :

- Sur Internet Explorer, les cookies sont dans des fichiers texte différents.

- Sur Mozilla Firefox et Google Chrome les cookies sont enregistrés dans une base de données locale gérée par le navigateur.

- Le navigateur Opera enregistre les cookies dans un unique fichier qui est chiffré.

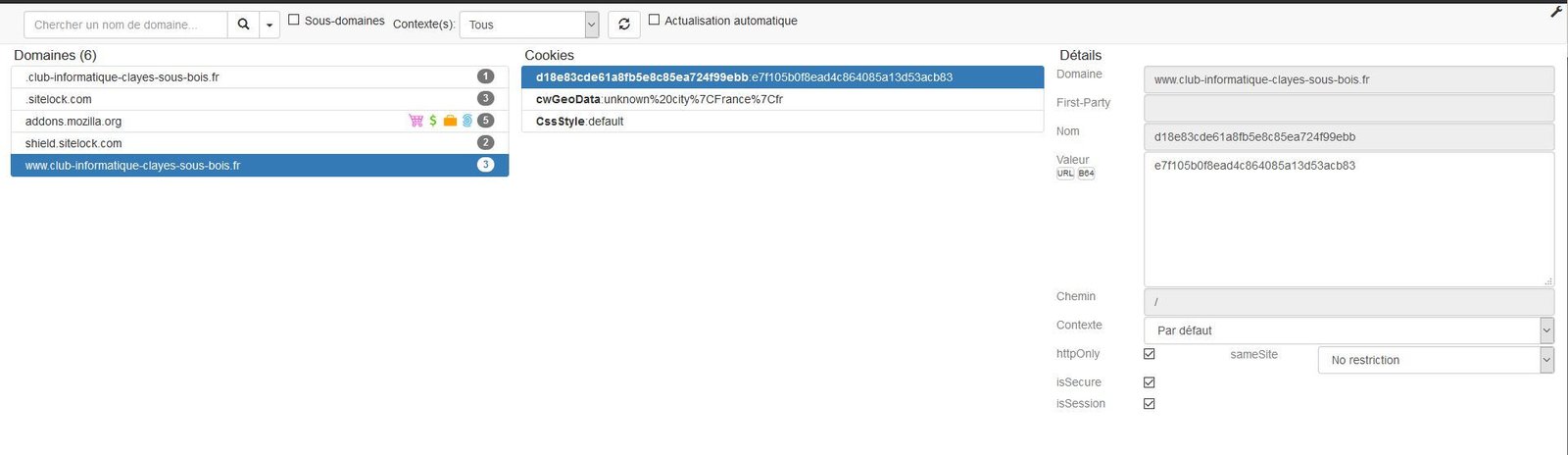

Sur Mozilla Firefox vous pouvez visualiser les cookies avec des plugins comme « Cookies quick Manager » (allez dans le menu Outils -> Modules complémentaires. Dans la rubrique extension, tapez dans la zone de recherche "Cookies quick Manager" et ajoutez-le à Firefox).

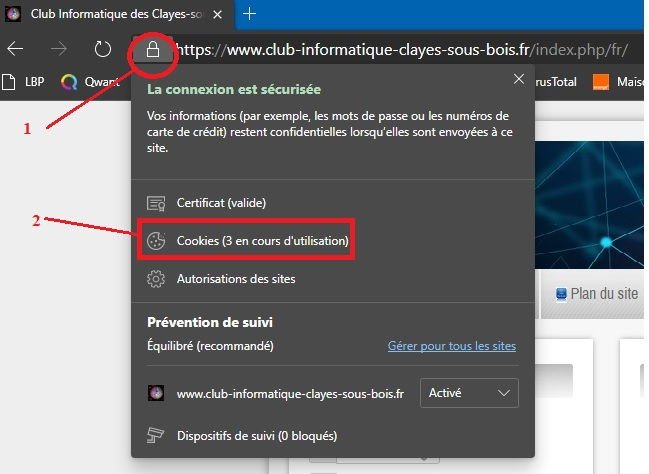

Sur Microsoft Edge pour visualiser les cookies, il faut cliquer sur la zone à gauche de l'URL du site affiché (petit cadenas) et cliquer sur cookies pour les afficher.

Les cookies peuvent être utilisés à des fins légitimes cependant, il est difficile de différencier un cookie légitime d’un cookie de pistage.

- Un cookie qui n'a pas de date d’expiration est un cookie de session qui n’est valable que jusqu'à la fermeture du navigateur.

- Si un cookie a une date d’expiration , il ne sera supprimé qu'une fois sa date d'expiration dépassée (sauf paramétrage particulier du navigateur ou du serveur du site).

- Pour augmenter la sécurité, certains cookies ne sont pas accessibles par des applications afin d'éviter notamment les attaues de type Cross scripting (XSS). L'attribut Http-only de ce cookie lors de sa création permettra cette fonctionnalité.

- L'ajout d'attributs de sécurité aux cookies permet par exemple d'interdire la création d'autres cookies en dehors d'une connexion sécurisée de type HTTPS.

Les cookies flash

Il existe d'autres types de cookies comme les « cookies flash » (local shared objects). Les données enregistrées sur l’ordinateur lors de l’exécution d’applications utilisant Adobe Flash Player ou Macromedia Flash MX Player. Par défaut, Flash peut écrire sans le consentement explicite de l’utilisateur. Sous Windows on peut trouver les cookies Flash dans les répertoires SharedObjects ou Macromedia de ces applications. Des utilitaires comme Ccleaner permettent d’effacer les cookies dont ceux de Flash et Macromédia. Adobe Flash peut aussi être paramétré en mode privé et ne pas sauvegarder ses cookies.

Le fingerprint

Certains sites calculent et utilisent un identifiant qui est une empreinte de l'ordinateur de l'internaute (fingerprint). Cette empreinte permet d'identifier de façon quasi unique un ordinateur. Elle est déterminée à partir de plusieurs caractéristiques de la machine comme par exemple le système d'exploitation, la langue, la taille de l'écran, le fuseau horaire, la géolocalisation, l'adresse MAC, les paramètres, les polices, les logiciels et plugins installés, les numéros de séries, les référence de l'ordinateur, …

Le site AmIUnique (français malgré son nom), permet de tout savoir sur votre empreinte. Il est accessible à cette adresse : https://amiunique.org/

Cette empreinte est un élément de base du pistage en ligne. Elle permet entre autres de compter le nombre de visiteurs uniques d’un site dans une journée. Par exemple Si on se connecte plusieurs fois par jour sur un même site, l'empreinte permettra de s'apercevoir qu'un internaute s'est déjà connecté dans la journée, le site pourra retenir éventuellement une visite de plus mais ne comptera pas un visiteur de plus pour cette journée.

Cependant l'empreinte peut être utilisée à des fins de pistage plus discutables. Si l'empreinte peut être liée à d'autres informations personnelles comme une adresse email, le site visité peut être en mesure d'enregistrer votre navigation, vos liens préférés et construire un profil évolutif en fonction des informations collectées puis vous adresser des publicités ciblées.

D'autres organisation avec éventuellement des recoupages d'informations récoltées par ailleurs, pourrons déterminer vos opinions politiques, vos goûts, vos habitudes, votre religion, vos maladies, …

Plusieurs sites comme des journaux, des sites commerciaux , collectent plusieurs centaines de millions de cookies et peuvent déterminer des dizaines de millions de profils..

Les cookies tiers

Les cookies tiers sont des cookies déposés sur votre ordinateur par des sites externes à celui que vous visitez. Comme un site ne peut lire en principe que ses propres cookies qu'il dépose sur un ordinateur et pas les cookies déposés par un autre site, voici l'astuce qui est utilisée pour pister.

Prenons le cas d'un site "machin.com" qui désire placer de la publicité ciblée sur internet.

Le site machin.com va s'adresser à un prestataire spécialisé "pistage.com".

- Quand un internaute se connecte à "machin.com", il se connecte aussi en même temps sans le savoir à "pistage.com" (la connexion est codée dans le code du site machin.com).

- Le site pistage.com peut alors déposer un cookie sur l'ordinateur de l'internaute et enregistrer toute sa navigation. Il peut faire cela pour tous les sites qu'il a comme clients (il en a plusieurs milliers). Il peut récolter ainsi plusieurs millions de profils.

- Si maintenant le site machin.com veut faire de la publicité ciblée, il s'adresse à son prestataire pistage.com, qui enverra de la publicité à chaque internaute qui se connectera sur un des sites de ses clients ou un spam publicitaire, cela en fonction du profil de l'internaute.

Si par exemple vous vous connectez sur un site commercial pour acheter des chaussures, vous pouvez plusieurs jours plus tard en consultant un autre site s'afficher des publicités sur des chaussures.

Ainsi, beaucoup d'éditeurs confient des espaces publicitaires à des sociétés spécialisées sans trop savoir comment font ces sociétés pour vous cibler ou connaitre vos habitudes de navigation, vos préférences, etc.

Pour cette raison il est conseillé de désactiver les cookies tiers dans les paramètres de vos navigateurs car ils sont rarement utilisés à des fins légitimes. La désactivation des cookies tiers ne posera généralement aucun problème, en revanche la désactivation complète des cookies risquera de bloquer une majorité de sites.

La CNIL met à disposition gratuitement un outil CookieViz qui permet de visualiser et d'identifier en temps réel les requêtes HTTP vers les serveurs tiers et les cookies tiers déposés par ces derniers. D’autres outils comme Lightbeam existent (notamment sur Firefox), ils analysent les interactions entre votre ordinateur et les sites pendant la navigation.

Dans la capture ci-après de Lightbeam, on visualise sur le navigateur les sites visités (cercles) et tout autour les petits triangles reliés aux sites visités correspondent aux sites tiers qui collectent des informations pendant la navigation. En cliquant sur les icônes on accçède aux détails de tous ces sites.

Pour faciliter la détection des cookies pouvant êtredéposés sur votre ordinateur, des sites comme YourOnlineChoices proposent des outils permettant de lister et de désactiver des cookies.

HTML5 et le traçage moderne

Avec HTML5, il existe d'autres moyens que les cookies HTML5 permet de stocker de 5 à 10 Go de données dans le navigateur.

- La technologie dite du "local storage" permet de sauvegarder des volumes de données supérieurs à ceux des cookies et y accéder de façon permanente. La technique utilisant l'API Web Storage, permet d'accéder à des variables uniquement pendant une session.

- IndexedDB est une API permettant de lancer des requêtes sur une base de données présente dans tous les navigateurs. Elle autorise l'optimisation de la gestion de gros volumes de données comme des images et autres fichiers. Ainsi des enregistrements et des récupérations deviennent possibles via un script, cela indépendamment des paramétrages du navigateur.

Le pistage par requête

Une autre manière de récupérer des informations est de faire des requêtes depuis un site.

Si par exemple vous êtes connecté sur Facebook et que sur un autre site vous cliquez sur un bouton "J'aime", Facebook sera alors en mesure de récupérer les informations relatives à la visite du site sur lequel vous avez cliqué.

Des plugins comme Ghostery ou Privacy Badger (sur Firefox notamment) permettent de bloquer ces type de requêtes. Ainsi Ghostery intègre un bloqueur de publicité qui supprime les annonces publicitaires sur les pages Web visitées et bloque des outils de pistage pour éviter la collecte de certaines données.

Le pistage par images

L'affichage d'une image d'un site Web sur votre ordinateur permet lors de son appel de récupérer des informations du navigateur et "d'identifier" l'internaute.

Cette technique dite "technique du pixel invisible" consiste a afficher une image de 1 pixel (donc invisible de l'utilisateur). Lors de l'appel de cette image par le navigateur le site consulté est en mesure de savoir qui a consulté quoi. Le serveur web peut alors déposer des cookies et quand l'utilisateur retournera sur ce type de site il pourra être pisté.

C'est notamment la raison pour laquelle, les clients mail ou les Webmail n'affichent pas systématiquement les images des courriels que vous recevez et vous demandent une action spécifique pour les afficher. N'afficher que les images des mails dont vous êtes sûrs limitera le pistage de certains expéditeurs.

Sur ces sites, ces types d'images sont utilisées notamment pour comptabiliser les publicités sur lesquelles vous avez cliqué et récupérer au passage d'autres informations (heure et temps de connexion, fréquence, …).

L'adresse email l'identifiant parfait

L'adresse email peut être utilisée comme un identifiant de connexion. Elle peut être facilement récupérée et détournée à des fins de pistage (quand vous vous connectez sur un site vous vous identifiez souvent avec une adresse mail).

Des scripts sont par exemple capables d’extraire des identifiants depuis les gestionnaires de mots de passe des navigateurs en simulant un formulaire invisible qui active le gestionnaire de mot de passe du navigateur afin de récupérer l'email (voire le mot de passe). Pour cette raison il est déconseillé d'utiliser les gestionnaires de mot de passe des navigateurs. A partir de là, des sites sont capables de lier des adresses emails à d'autres identifiants et cibler très précisément des internautes pour des publicités. Croisé avec d'autres informations de pistage, l'adresse email pourra être utilisée par un éditeur pour vous adresser un courriel en "direct" et vous proposer une promotion au moment où vous consultez une publicité.

Le mode privé des navigateurs

Tous les navigateurs proposent dans leurs paramètres un mode privé parfois appelé mode incognito. Ce mode ne protège pas vraiment du pistage et n’empêche pas la récupération des données provenant de votre navigateur. Le mode protégé permet à la fermeture du navigateur ou de la session la suppression de l'historique, des cookies et du stockage local cité précédemment. Ce mode protégé évite ainsi qu'une personne accédant physiquement à votre ordinateur ne puisse pas consulter vos cookies ou votre historique de navigation.

Le recoupement de données

Les nombreuses bases de données contenant les informations de pistage des internautes peuvent faire l'objet de recoupements de données et définir des profils complets et très détaillés.

Par exemple, tout le monde utilise volontairement ou non des services de Google (Google moteur de recherche, navigateur Google Chrome, Google Analytics, Google Fonts, Google reCAPTCHA Google Ads, …). Ces services utilisés par la quasi-totalité des sites Web du monde permettent à Google de collecter des milliards d'informations et de les vendre. Il est toujours souhaitable de limiter la connexion à ces services voir de les bloquer quand on ne peut pas faire autrement. Ainsi Google Analytics peut être désactivé en installant un module complémentaire de navigateur que l'on peut télécharger ici. (ce module facultatif a été imposé à Google par la règlementation). https://tools.google.com/dlpage/gaoptout?hl=fr ). D'autres modules existent sous Firefox et permettent d'isoler des sites dans un container sécurisé.

Les traceurs sur les smartphones.

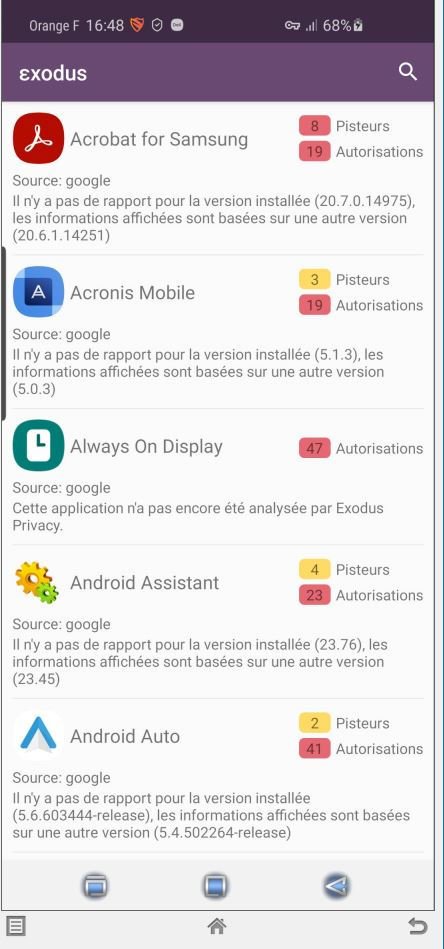

Plus encore que les ordinateurs peut-être, les smartphones sont sujets à de nombreux pistages via les applications installées et les différentes autorisations qu'on leur accorde par défaut.

Il existe de nombreuses applications pour limiter le pistage, par exemple

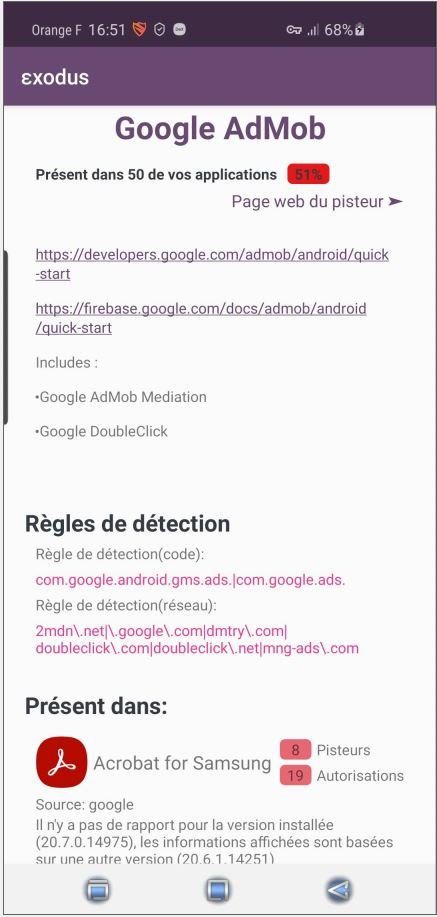

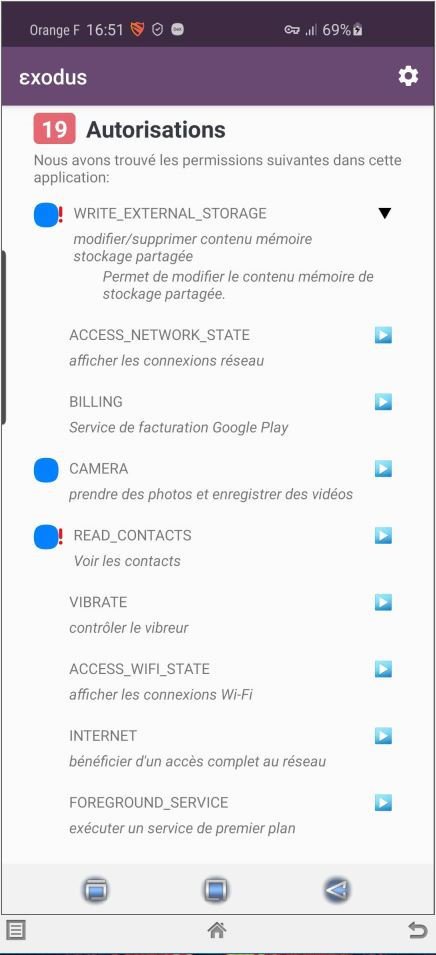

- L'application Exodus Privacy qui peut être installée à partir du Play store permet de connaitre les pisteurs et les permissions accordées aux applications installées sur votre smartphone. Cette application télécharge les rapports d'Exodus Privacy (https://exodus-privacy.eu.org/) et les affiche application par application.

L'application Blokada Slim est une application gratuite et open source sur Android et IOS qui utilise des serveurs DNS (Domain Name System) pour vous permettre d'avoir une navigation sans publicité. Elle comprend également un VPN intégré dont l'utilisation est facultative.

Le site Web du projet est: https://blokada.org. La version présente sur le site Web a plus de fonctionnalités que celle proposée sur le Play Store. Blokada prend en charge tous les navigateurs Web et bloque les sites frauduleux qui diffusent du contenu malveillant, des pisteurs ou des virus.

Connaitre tout ce que Google sait sur vous

Ce n'est un secret pour personne, Google fait partie des champions de traçage. Il nous permet cependant de consulter les données récoltées sur notre compte.

Ces informations permettent à Google de déterminer les domaines et sujets qui vous intéressent et propose à ses clients de vendre à partir de vos centres d'intérêt des annonces publicitaires ciblées dans votre messagerie ou sur les sites Web.

Pour savoir quels services Google vous utilisez et quelles données sont enregistrées dans votre compte, vous pouvez consulter votre tableau de bord Google Dashboard.

Pour afficher un aperçu de vos données accédez à votre compte Google et dans le panneau de gauche, cliquez sur "Données et personnalisation". Recherchez dans la page la rubrique "Les éléments que vous créez et vos activités". Vous verrez alors les services Google que vous avez utilisés quand vous étiez connecté à votre compte.

Pour obtenir et consulter des informations complémentaires il faut choisir un service Google comme Gmail pour que les données correspondantes s'affichent.

- Pour enregistrer une copie de vos données : en bas à droite, sélectionnez Plus (icône 3 points et >).

- Pour afficher d'autres options, notamment pour rechercher des articles d'aide, sélectionnez Plus (icône représentant 3 points).

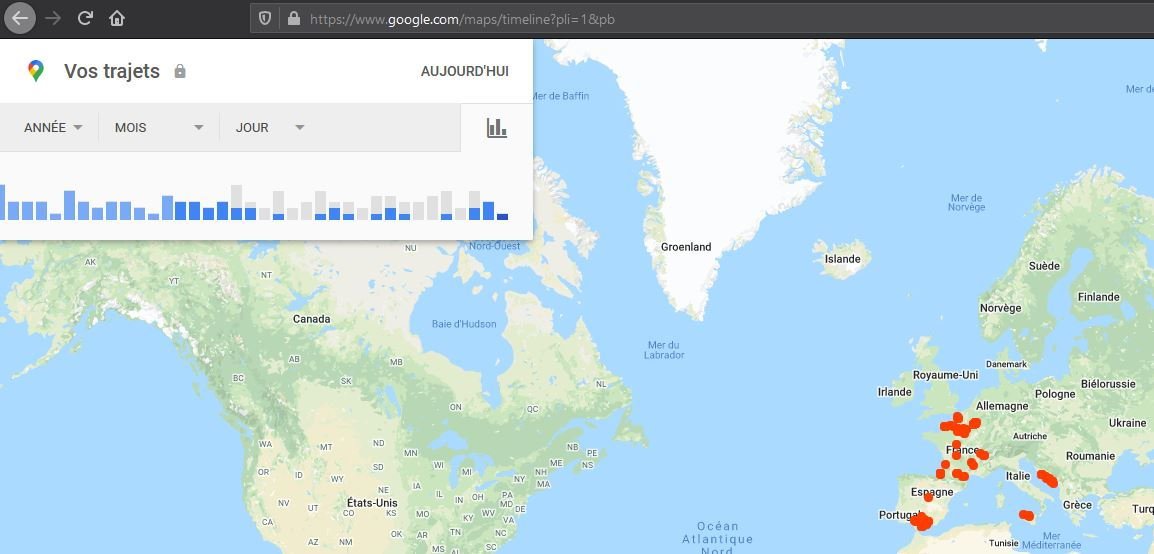

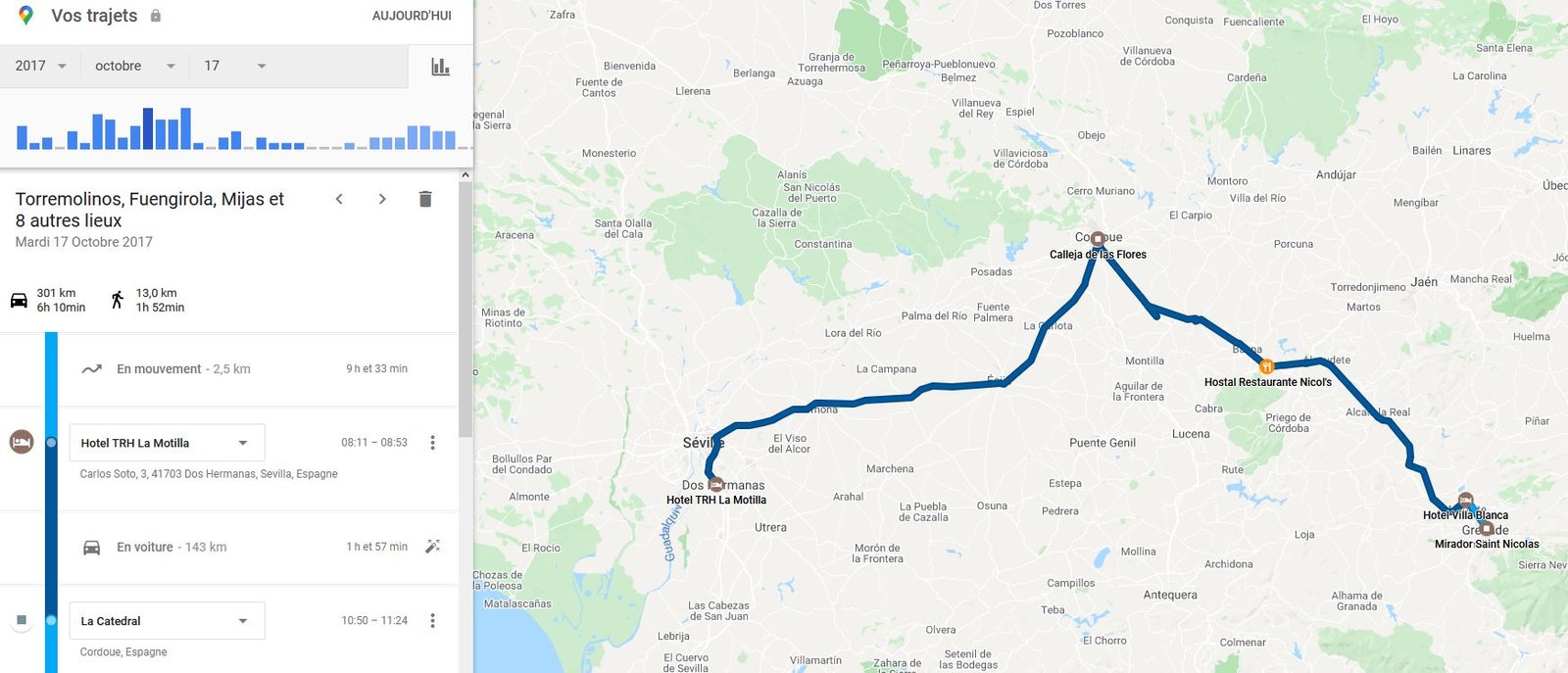

Pour prendre un exemple vous pouvez aussi accéder à vos déplacements (toujours en étant connecté à votre compte Google) en cliquant sur ce lien : https://www.google.com/maps/timeline . Si la géolocalisation était activée sur votre smartphone vous pouvez consulter tous vos déplacements par jour et sur plusieurs années.

Dans la capture ci-après, les points rouges correspondent à des lieus visités.

En cliquant sur un point, on affiche le détail des dépacements d'une journée donnée.

Toutes les informations collectées par Google à votre sujet sont archivées. Google vous donne la possibilité de les télécharger. Vous pouvez ainsi récupérer vos albums photos, vos contacts et d'autres types de données que vous aurez préalablement sélectionnées.

Ce téléchargement sera disponible plusieurs jours après votre demande, vous saurez ainsi tout ce que Google sait de vous ou tout ce qu'il veut bien vous montrer. Pour télécharger vos données, cliquez-ici

En complément à cet articles voici 2 vidéos YouTube de présentation

- Une vidéo de présentation sur les cookies : cookies

- Une autre vidéo où l'on évoque le traçage de Facebook : Facebook.