Microsoft Defender est une application de Microsoft constituée principalement d’un antivirus et d’un pare feu dont le but est de protéger les machines sous Windows.

Cet article et sa vidéo associée parcourent les fonctionnalités de Microsoft Defender et s'intéressent notamment à son pare feu.

Sommaire minuté de la vidéo:

- 00:00 Générique introduction

- 00:55 Tests de performances de Defender

- 02:19 Accéder à Ms Defender

- 03:54 Tableau de bord de la sécurité Windows

- 04:14 Protection contre les menaces

- 08:49 Le pare feu de Defender

- 10:50 Se mettre en réseau privé ou en réseau public

- 11:35 Accéder au pare feu de Defender

- 12:32 Paramètres avancés de Defender

- 14:15 Quand modifier les paramètres du pare feu

- 16:26 Modifier, créer et supprimer des règles

- 25:11 Exporter ou importer une configuration du pare feu

- 25:58 Autres paramétrages disponibles

- 27:14 Paramétrer en ligne de commande avec Netsh

- 28:09 Visualiser les attaques mondiales

- 28:59 Fin et générique

1 – Différences entre Microsoft Defender et Windows Defender

Microsoft Defender et Windows Defender sont en fait les mêmes produits, mais avec des noms différents selon les versions de Windows.

- Windows Defender est le nom historique de l'antivirus/anti-malware inclus dans les versions Windows 8 et antérieures. Avec Windows 10, Microsoft a rebaptisé ce produit "Microsoft Defender Antivirus".

- Avec Windows 11, Microsoft a encore changé de nom et l’a appelé "Microsoft Defender", une suite intégrant l’antivirus « Microsoft Defender Antivirus » et « Microsoft Defender » pour le contrôle d'accès, l’identité et les points de terminaison.

Microsoft Defender est donc aujourd’hui le nom global englobant tous les services de sécurité intégrés de Windows.

À noter qu’il existe également le «Microsoft Defender d'Office 365 » qui est un service de sécurité cloud différent et spécifique aux produits et services du cloud Microsoft 365. Il est surtout destiné aux entreprises et protège les applications et données Microsoft 365 comme Exchange Online, SharePoint Online, OneDrive, Teams, …. Il utilise des technologies d'analyse comportementale, d'apprentissage machine et d'intelligence artificielle pour détecter les menaces avancées comme les malwares, ransomwares, hameçonnages sophistiqués, …. Ses principales fonctions sont la protection contre les liens ou pièces jointes malveillantes, la protection anti-hameçonnage, la détection de fuites de données, …

2 – Principes de fonctionnement de Microsoft Defender

Voici comment fonctionne Microsoft Defender :

-

Analyse en temps réel : Microsoft Defender analyse en permanence tous les fichiers, programmes et activités de l’ordinateur à la recherche de comportements suspects ou de signatures de menaces connues. Il fonctionne en arrière-plan sans interrompre les autres processus. Chaque fois qu’un fichier est ouvert, déplacé ou exécuté, Ms Defender l'examine immédiatement.

-

Moteur antivirus : Defender intègre un moteur antivirus puissant qui utilise diverses techniques pour détecter les menaces. Il compare les fichiers avec une base de données de signatures de malwares connues. Ces signatures sont mises à jour régulièrement par Microsoft. Le moteur analyse également le comportement des fichiers et des processus pour repérer toute activité suspecte caractéristique d'un logiciel malveillant.

-

Protection en temps réel : la protection en temps réel est une des fonctionnalités importantes de Defender. Elle surveille en permanence les activités système, les processus en cours d'exécution et les applications installées. Si un comportement suspect est détecté, Defender peut bloquer ou supprimer la menace avant qu'elle ne puisse causer des dommages.

-

Analyse heuristique et machine learning : outre la détection basée sur les signatures, Defender utilise automatiquement des techniques heuristiques et d'intelligence artificielle pour identifier les nouvelles menaces émergentes. Il analyse les caractéristiques des fichiers, leur comportement et leurs modèles d'activité pour détecter les logiciels malveillants inconnus ou polymorphiques.

-

Protection contre les rançongiciels : Defender a la capacité de détecter et bloquer les rançongiciels, ces programmes malveillants qui cryptent les données d’une machine avant de demander une rançon pour les décrypter. Defender surveille les activités suspectes liées aux rançongiciels, comme les tentatives de chiffrement de masse de fichiers, et est en mesure de les arrêter avant qu'ils ne causent des dommages.

-

Analyse des applications potentiellement indésirables (PUA) : Defender peut aussi détecter et bloquer les applications potentiellement indésirables, comme les logiciels publicitaires ou les barres d'outils superflues qui s’installent en douce lors de l’installation d’un logiciel gratuit et qui peuvent nuire à l'expérience utilisateur et à la confidentialité.

-

Protection du navigateur : Microsoft Defender inclut également une protection intégrée pour les navigateurs Web populaires comme Microsoft Edge, Google Chrome et Mozilla Firefox. Il bloque les sites Web malveillants, les téléchargements dangereux et les extensions de navigateur suspectes.

-

Protection des réseaux : Defender surveille le trafic réseau entrant et sortant à la recherche d'activités suspectes liées aux logiciels malveillants, aux attaques par déni de service ou aux tentatives d'accès non autorisées.

-

Analyse approfondie : si Ms Defender détecte une menace potentielle, il peut soumettre automatiquement l'échantillon à Microsoft pour une analyse approfondie dans un environnement de bac à sable sécurisé. Cela permet de détecter et de contrer les nouvelles menaces émergentes.

-

Interface utilisateur et rapports : Defender fournit une interface utilisateur conviviale dans laquelle on peut consulter l'état de la protection, effectuer des analyses manuelles, examiner les rapports d'activité et configurer les paramètres de sécurité selon ses besoins.

Avant de commencer, il faut préciser que si vous possédez et utilisez déjà une suite antivirus tierce comme Kaspersky ou Bitdefender sur votre système Windows, c'est généralement ce dernier qui prendra le contrôle de la sécurité cependant selon les suites, le pare-feu de Microsoft Defender pourra rester partiellement actif et accessible.

En fait, votre antivirus tiers va désactiver le moteur de protection en temps réel de Microsoft Defender pour éviter les conflits. Cependant, certains composants de Microsoft Defender vont rester actifs, comme la protection des ressources, le contrôle d'accès et généralement les règles de pare-feu. Ainsi l’interface de Microsoft Defender (wf.msc) et certains paramètres et règles du pare feu de Microsoft Defender vont rester accessibles et modifiables. Dans tous les cas les modifications des règles antivirus/anti-malware en temps réel n'auront pas d'effet car le composant correspondant de Microsoft Defender sera désactivé par l'antivirus tiers.

2.1 - Accès à Microsoft Defender

On accède aux différents éléments de Microsoft Defender depuis :

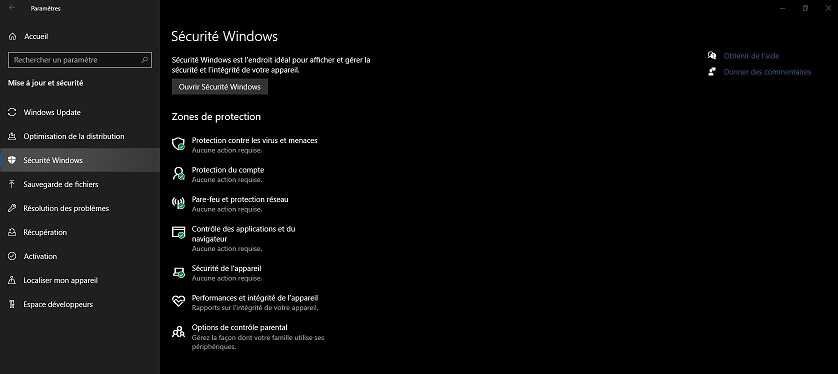

- Paramètres -> mise à jour et sécurité -> Sécurité Windows (sous Windows 10)

- Paramètres -> Confidentialité et sécurité -> Sécurité Windows (sous Windows 11)

Les menus sont quasiment identiques sous Windows 10 et Windows 11. On arrive à la fenêtre ci-après qui concerne les accès aux paramètres de la protection antivirus et du pare feu logiciel de Windows.

Le bouton "Ouvrir Sécurité Windows" ouvre une sorte de tableau de bord affichant l'état de sécurité du moment. En cas de problème signalé, cliquer sur l'élément en question et suivre les instructions.

2.2 - Fonctionnalités

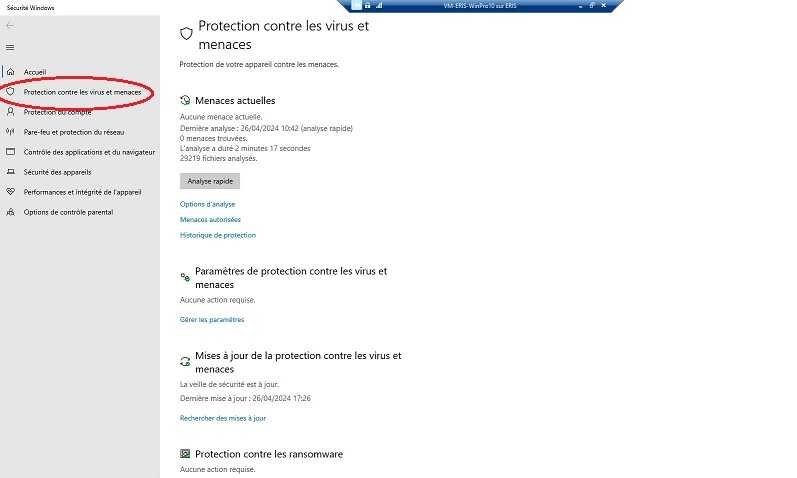

2.2.1 - Protection contre les virus et menaces

En cliquant sur "Protection contre les virus et menaces " on ouvre la fenêtre ci-après.

On peut à partir de cette fenêtre :

- lancer une analyse rapide du système ou en paramétrer d'autres.

- Gérer les paramètres de protection contre les virus et les menaces (protection en temps réel, protection dans le cloud, envoyer ou non des échantillons, protection des falsifications, protéger des dossiers et des fichiers, exclure des éléments d'analyse, paramétrer les notifications).

Si vous avez installé une suite antivirus sur votre Windows comme dans l’exemple ci-après Bitdefender Antivirus, cette suite prend alors le contrôle de plusieurs éléments de Microsoft Defender. Certains menus vous amèneront alors directement dans votre suite antivirus.

2.2.2 - Protection du compte

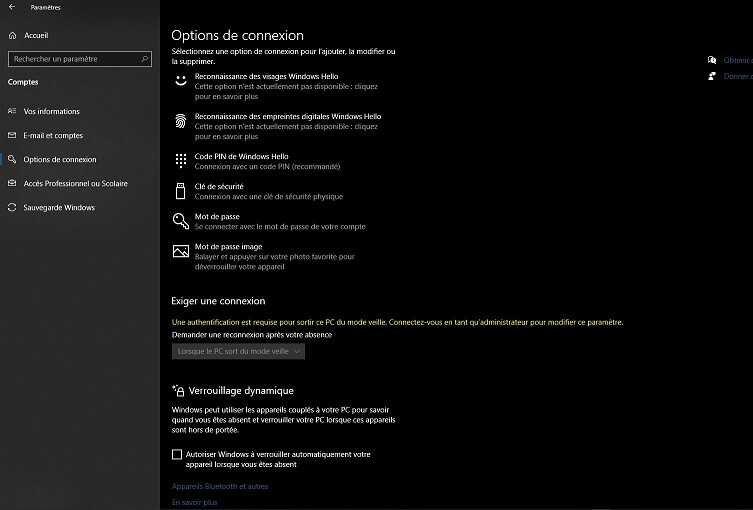

En cliquant maintenant sur le lien "Protection du compte" dans la partie gauche de la fenêtre on peut paramétrer :

- L’accès à un compte Microsoft.

- Le verrouillage dynamique de la session Windows.

- En cliquant sur le lien « Paramètres de verrouillage dynamique » on arrive sur une page de réglage :

- Des options de connexion de Windows Hello (reconnaissance faciale, clé de sécurité, code Pin, mot de passe, reconnaissance biométrique,…).

- De verrouillage dynamique (Windows se verrouille automatiquement si votre téléphone s’éloigne de votre ordinateur par exemple).

- De l’enregistrement de redémarrage des applications.

- De confidentialité (affichage ou non de certaines informations sur l'écran de connexion).

2.2.3 - Pare feu et protection du réseau

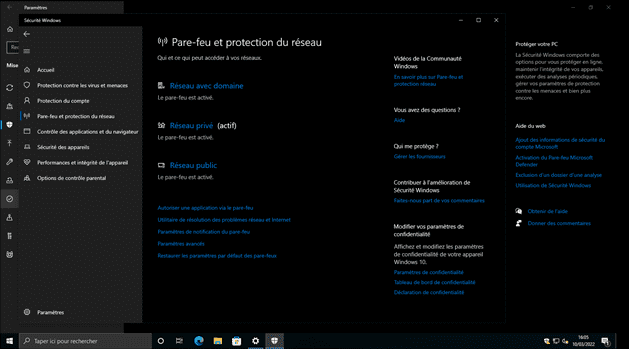

En cliquant sur le lien "Pare feu et protection du réseau" dans la partie gauche de la fenêtre on arrive à la configuration du pare feu qui est écrite un peu plus loin dans cet article.

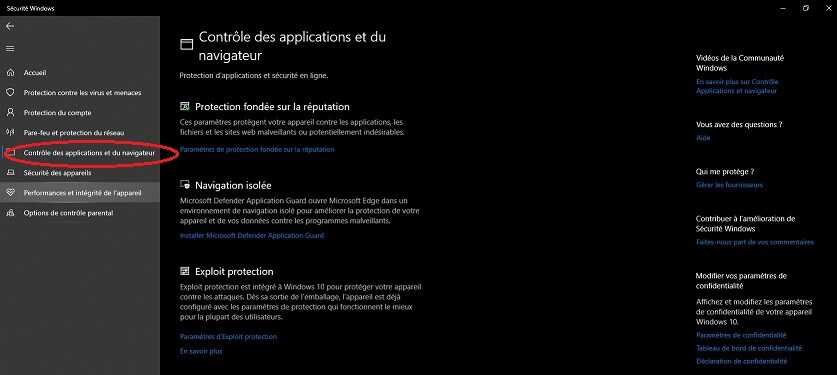

2.2.4 - Contrôle des applications et du navigateur

En cliquant sur le lien "Contrôle des applications et du navigateur » dans la partie gauche de la fenêtre on peut paramétrer Microsoft Defender pour la protection de la machine contre des applications et fichiers malveillants connus de Microsoft.

2.2.5 - Sécurité des appareils

Le lien "Sécurité des appareils" dans la partie gauche de la fenêtre permet d’afficher les détails du processeur de sécurité et de paramétrer la protection du noyau de Windows contre des actions malveillantes injectées dans la mémoire, ou du code présent dans des pilotes par exemple.

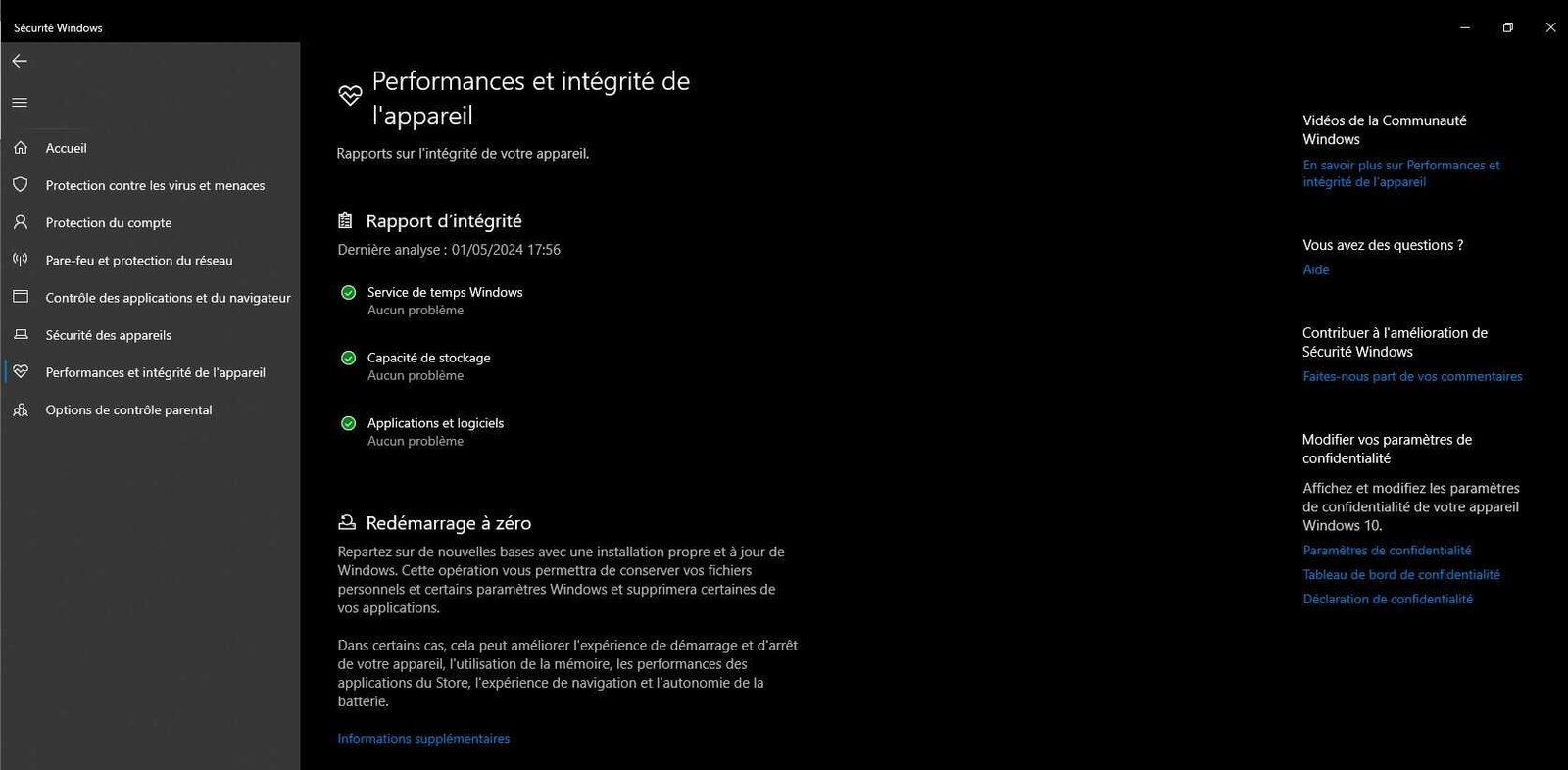

2.2.6 - Performances et intégrité de l'appareil

Le lien "Performances et intégrité de l'appareil" dans la partie gauche de la fenêtre fournit un rapport d'intégrité et donne des recommandations quand un point nécessite une attention.

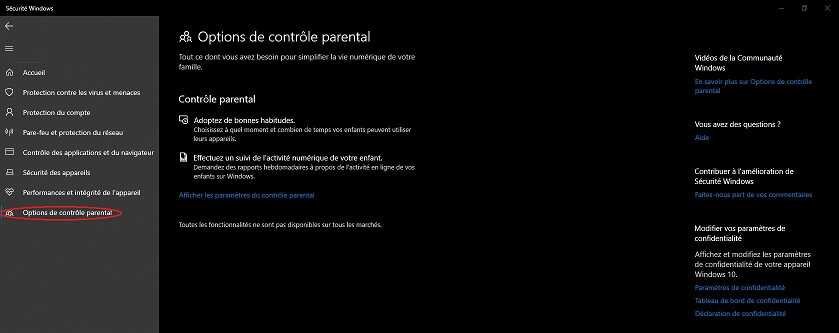

2.2.7 - Options de contrôle parental

Le lien "Options de contrôle parental" permet de mettre en place sur un compte Windows Family un système de contrôle parental pour protéger les enfants en ligne.

Le contrôle parental de Windows permet entre autres de définir des durées et périodes d'utilisation, de bloquer des contenus inappropriés, de fournir des rapports d'activité, de regrouper des informations pour toute une famille, …

3 - Le pare feu de Microsoft Defender

3.1 - Principes des pare feux

Un pare-feu (firewall en anglais) est un système permettant de protéger l’ordinateur sur un réseau Internet ou local. Le pare-feu permet de choisir les trafics réseau à autoriser ou à bloquer selon leur nature et de filtrer les données pour mieux sécuriser le fonctionnement et les échanges.

Les pare feux protègent donc des intrusions provenant d’internet et de certains chevaux de Troie. Il ne faut pas les confondre avec les antivirus. Les pare feux ne peuvent pas éliminer les virus et chevaux de trois mais ils peuvent bloquer leurs connexions et leur propagation à travers le réseau. Selon leurs paramétrages ils peuvent permettre ou non l’accès à certains services depuis l’ordinateur ou depuis Internet ou seulement depuis quelques adresses IP (par exemple interdire l’accès aux réseaux sociaux depuis une entreprise par les employés ou l'accès à certains sites Web dans le cadre d'un contrôle parental).

Il existe deux types de pare feux : le pare-feu matériel et logiciel.

- Le pare-feu matériel peut être indépendant ou inclus dans un modem, un routeur ou une Box. Sur une Box il y a en général peu de réglages à faire par l’abonné, l’opérateur fixe les principaux réglages par défaut. Sur un routeur le pare-feu peut être plus sophistiqué, et finement paramétrable. il peut permettre la gestion de plusieurs types de connexions comme des réseaux virtuels (VLAN ou VPN).

- Le pare-feu logiciel est tout simplement un logiciel de sécurité que est installé sur une machine. Il est en général inclus dans les suites d’antivirus, il remplace en partie le pare feu natif de Windows. Le pare feu se paramètre pour autoriser ou bloquer des connexions. De cette façon il peut empêcher des utilisateurs ou des logiciels malveillants d’accéder à l'ordinateur ou encore empêcher l'ordinateur d’envoyer des données ou des fichiers sur le réseau. Le pare feu logiciel doit être installé et paramétré sur chaque ordinateur, il peut être complété ou renforcé par le paramétrage du pare feu matériel du routeur ou de la Box (voir par exemple le §7 de l'article Configurer et bien exploiter les fonctionnalités de votre Livebox Orange).

Windows dispose par défaut d'un pare feu performant intégré dans Microsoft Defender qui peut être finement paramétré.

Le paramétrage d'un pare feu est technique et délicat, il faut savoir ce que l'on fait au risque de provoquer quelques dysfonctionnements et blocages. Cependant il est utile de posséder quelques notions pour pouvoir débloquer une application ou se protéger de fuites de données. Par exemple :

- Si une application fonctionne mal ou ne s'installe pas pensez à voir si elle n'est pas bloquée par le pare feu.

- Si vous avez une vielle application obsolète qui n'est plus mise à jour mais dont vous avez besoin, pensez alors à la bloquer via le pare feu pour l'empêcher de recevoir ou envoyer des données sur le réseau et ainsi limiter les risques.

3.2- Paramètres avancés du pare feu de Microsoft Defender

3.2.1 – Accès aux paramètres

L'accès aux paramètres avancés du pare feu de Windows peut se faire de plusieurs manières :

- depuis le Panneau de Configuration -> Outils d’administration -> Pare-feu Windows Defender avec fonctions avancées;

- en entrant la commande wf.msc dans une console en mode administrateur, on accède alors aux paramètres avancés ;

- Sous Windows 11 depuis Paramètres -> Confidentialité et Sécurité -> Sécurité Windows -> Pare-feu et protection du réseau

- Sous Windows 10 depuis Paramètres -> mise à jour et sécurité -> Sécurité Windows.

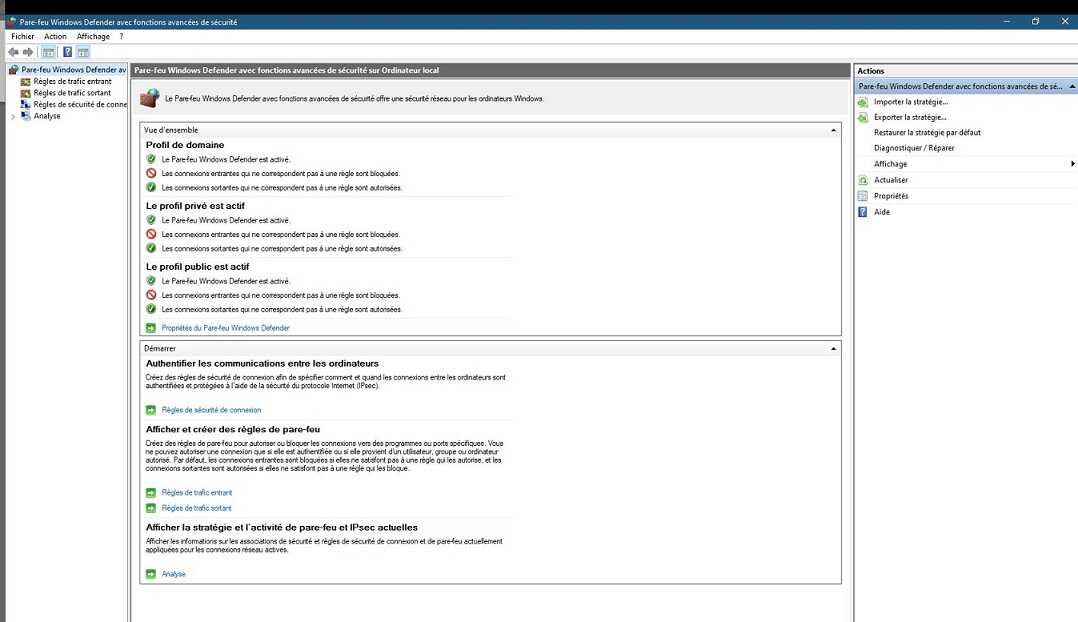

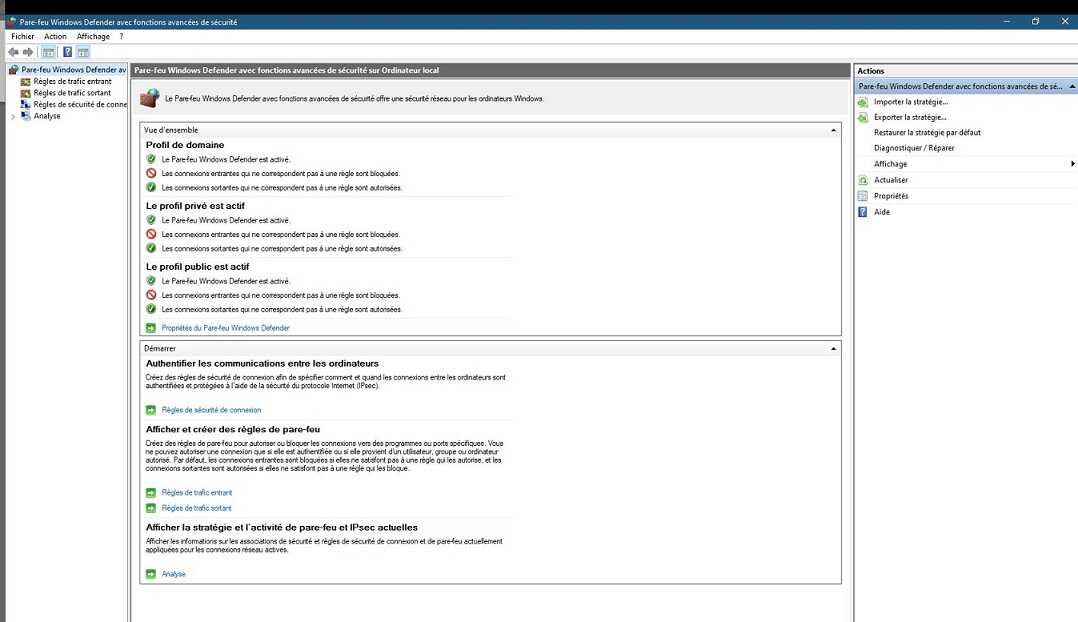

En entrant la commande "wf.msc" dans une invite de commande en mode administrateur on obtient la fenêtre suivante qui donne accès aux paramètres avancés.

Si une suite antivirus est installée, c'est en principe le pare feu intégré à cette suite qui prend le contrôle sur Microsoft Defender comme indiqué dans la fenêtre suivante (selon la suite antivirus installée il peut ne pas y avoir d’avertissement affiché). Les paramètres peuvent alors être modifiés depuis les menus de la suite antivirus mais sont aussi accessibles depuis la console wf.msc. Par prudence, il faudra quand même vérifier que les modifications soient bien prises en compte et ne sont pas bloquées par la suite tierce. Dans ce cas il faudra passer par cette dernière pour faire les modifications.

La fenêtre de la console permet donc de visualiser et paramétrer les règles entrantes et sortantes en fonction de plusieurs profils. Chaque profil possède ses propres règles. Il est possible d’en ajouter, d’en supprimer ou d’en modifier certaines pour adapter la protection du pare feu, cela en fonction du profil utilisé.

Ces trois profils sont actifs selon les types de connexions :

- Le profil de Domaine : il concerne les ordinateurs connectés à un réseau intégrant le compte du domaine de l’ordinateur.

- Le profil privé : il concerne généralement les ordinateurs connectés à un réseau domestique.

- Le profil Public : il concerne les ordinateurs connectés à un réseau public (aéroports, gres, cafés, hotels, …). Les paramètres du profil public doivent être très restrictifs car sur ces types de réseau la sécurité est incertaine.

Pour un PC connecté au domicile sur une Box, le profil privé sera en principe activé, si ce n'est pas le cas il faudra visualiser le profil de la connexion réseau dans le Centre Réseau et partage et le modifier le cas échéant (voir §4 de cet article Partager des fichiers entre ordinateurs en réseau local).

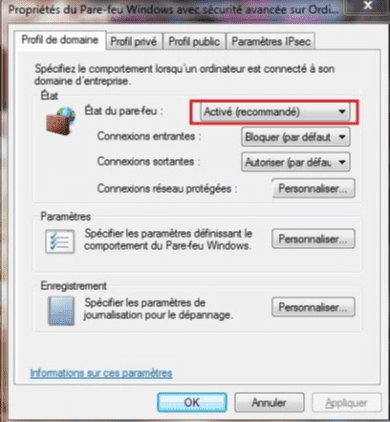

Dans la fenêtre de wf.msc ci-après on retrouve les trois profils décrits précédemment on voit qu’ils sont activés avec des connexions par défaut bloquées ou autorisées.

3.2.2 – Modifier, créer ou supprimer des règles de trafic

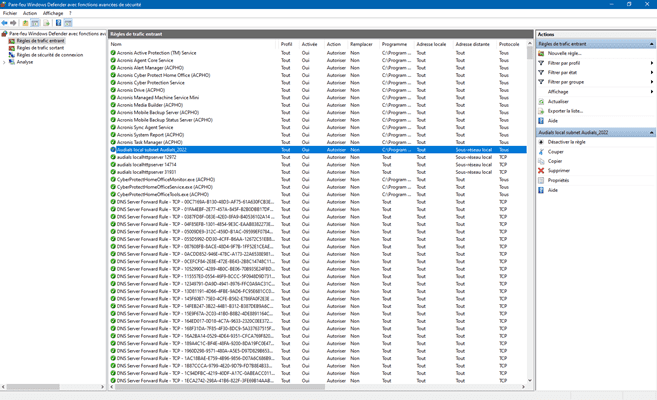

Cliquer sur le lien "règles de trafic entrant" ou "règles de trafic sortant" sur le panneau de gauche permet d’afficher dans la partie centrale l'ensemble des règles en cours. Elles concernent des objets système et des applications installées sur l’ordinateur.

Le panneau de droite permet de modifier, créer, supprimer, filtrer des règles.

Lorsque qu'on ouvre une application pour la première fois, il est possible qu'une fenêtre du pare feu s'ouvre pour demander l'autorisation de bloquer ou débloquer une connexion de celle-ci quand il n'y a pas de règle établie.

Si l'on sélectionne une application par exemple "Audials local subnet" qui doit être connectée à internet pour fonctionner, on voit que cette application utilise plusieurs connexions sur plusieurs ports. ( 2022, 12972,14714,31931). On sélectionne la première

"Audials local subnet Audials_2022" et on clique sur propriétés sur le panneau de droite ou en faisant un clic droit sur cet item.

Un panneau de propriétés s'affiche.

Dans l'onglet Général on peut activer ou désactiver la règle, autoriser ou bloquer la connexion.

Si on bloque la connexion cette application ne pourra plus recevoir de données depuis le réseau ou Internet quand le Profil Privé est actif.

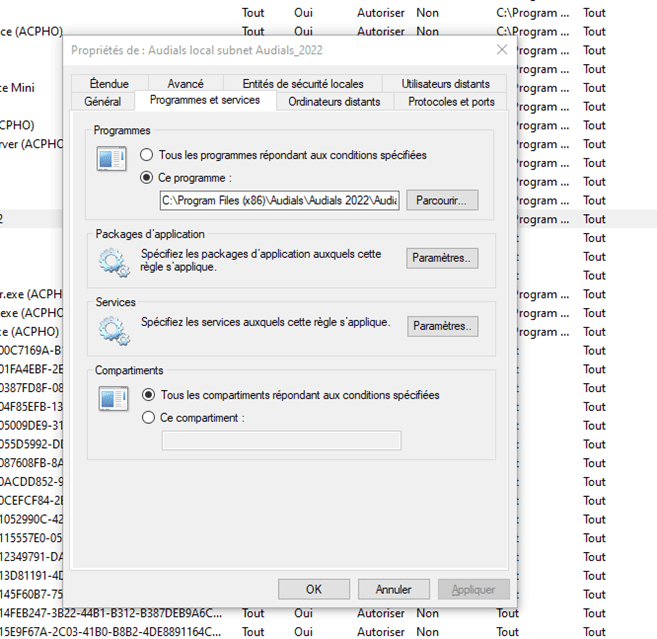

Dans l'onglet Programmes et services on sélectionne le programme concerné par la règle (dans le cas de la création d'une nouvelle règle), ainsi que les packages et services éventuels utilisés par l'application.

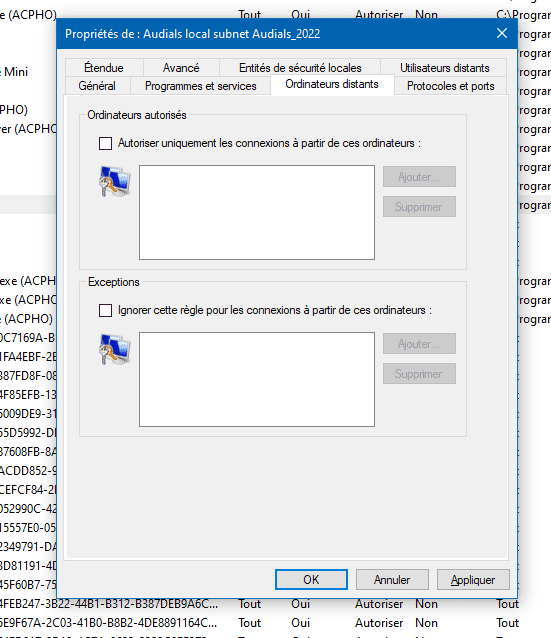

Dans l'onglet Ordinateurs distants on peut autoriser la connexion uniquement à partir d'ordinateurs distants spécifiés ou créer une exception à la règle pour certains ordinateurs.

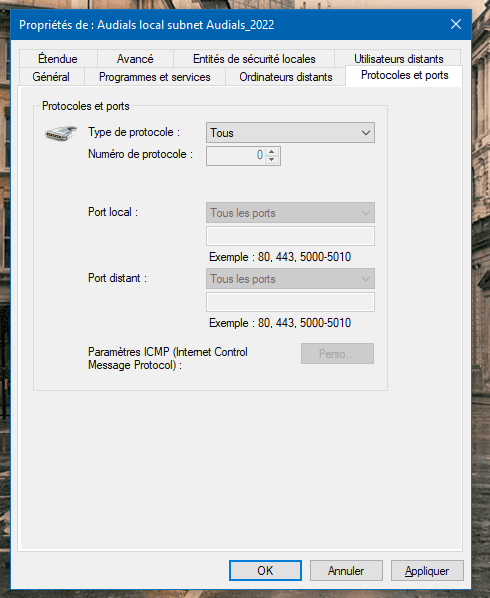

Dans l'onglet Protocoles et ports on spécifie les protocoles et les ports concernés par la règle.

Dans l'onglet "Étendue" on spécifie les adresses IP concernées.

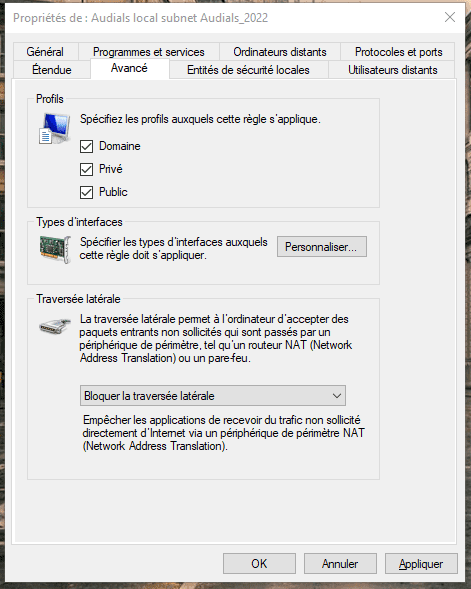

Dans l'onglet "Avancé" on spécifie les profils et interfaces réseau concernées par la règle.

Dans les onglet "Entités de sécurité locales" et "Utilisateurs distants" on peut rajouter des exceptions à la règle en autorisant les connexions pour certains ordinateurs ou certains utilisateurs.

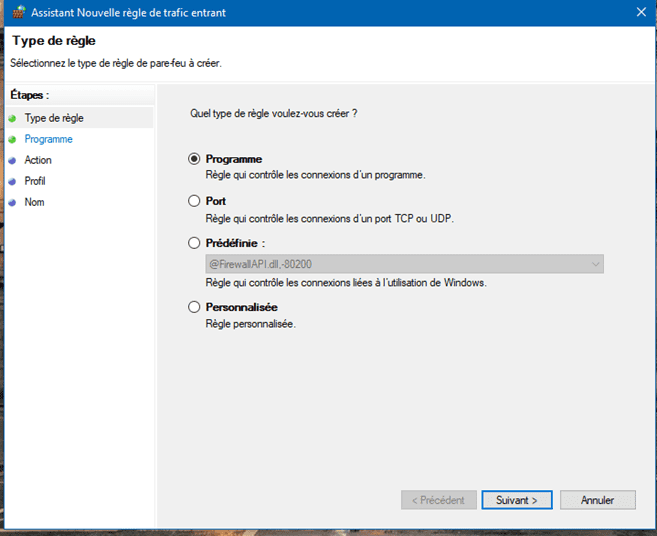

Ainsi pour créer une nouvelle règle pour interdire à une application pour un ou plusieurs critères précédents une connexion entrante il faut cliquer dans le panneau de droite de la console wf.msc.

Pour une application on choisira "Programme".

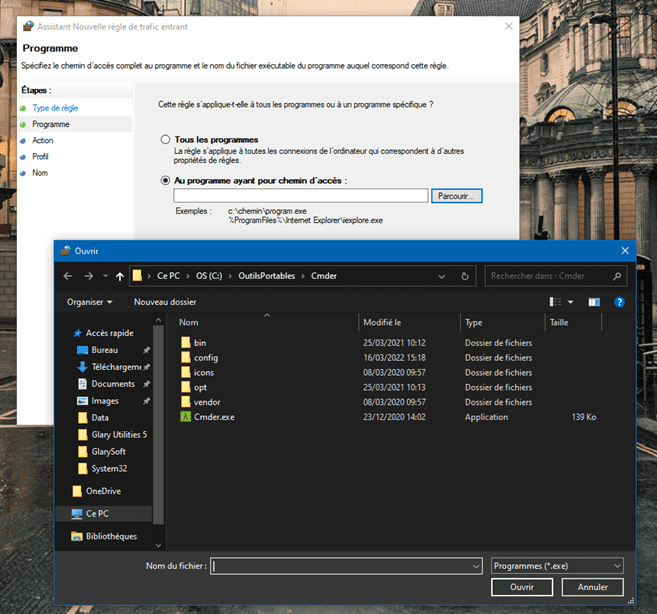

Après avoir cliqué sur le bouton "Suivant", on choisit l'application en cliquant le bouton parcourir.

Dans les fenêtres suivantes on sélectionnera les différents critères souhaités (autoriser ou bloquer le connexion, les profils concernés et on finira par donner un nom à la règle. Les critères pourront être affinés une fois la règle créée en sélectionnant "Propriétés" et en parcourant le cas échéant les différents onglets vus précédemment.

Le processus est le même pour les règles de trafic sortant. Cette fois ci il s'agira des données qui sortent de l'ordinateurs vers le réseau. Si l'on veut par exemple empêcher des fuites de données, on pourra interdire une connexion sortante à cette application. Bien entendu il faut savoir ce que l'on fait, et ne pas empêcher le cas échéant cette application de fonctionner correctement.

On peut également accéder aux différents réglages du pare feu via le menu paramètres de Windows comme vu dans la première partie.

- Dans Windows 10 aller dans : Paramètres -> Mise à jour et sécurité -> Sécurité Windows

- Dans Windows 11 aller dans : Paramètres -> Confidentialité et sécurité -> Sécurité Windows

Par la suite les menus sont quasiment identiques dans Windows 10 et Windows 11.

Dans Windows 10

Dans Windows 11

Dans le panneau Sécurité Windows sur la partie gauche de la fenêtre s’affichent un certain nombre de liens vers des actions de paramétrage que l'on a parcouru dans la première partie de cet article.

Par exemple en cliquant sur Pare feu et protection du réseau (image Windows 11ci-après) on retrouve les paramétrages des 3 profils (Domaine, réseau privé, réseau public).

En cliquant sur le lien Paramètres avancés on lance la console wf.msc.

4 – Paramétrer en ligne de commandes

La commande netsh (Network Shell) est un outil en ligne de commande qui permet de configurer et contrôler divers aspects du réseau sur les systèmes Windows. L'une de ses principales utilisations est de gérer le pare-feu de Windows Defender.

Pour cela il faut ouvrir une invite de commandes (cmd ou PowerShell) avec les privilèges d'administration. Par exemple :

- Appuyer sur les touches Windows + R pour ouvrir la fenêtre « Exécuter ».

- Saisir "cmd" et appuyer sur les touches Ctrl + Maj + Entrée (ou Ctrl + Shift + Entrée) pour ouvrir une invite de commandes avec des privilèges d'administration.

4.1 - Les commandes de base de netsh pour le pare-feu

Une fois l'invite de commandes ouverte, il est possible d’utiliser les catégories de commandes suivantes :

- netsh advfirewall firewall : pour afficher l'état du pare-feu.

- netsh advfirewall set allprofiles state on/off : Active/désactive le pare-feu pour tous les profils réseau.

- netsh advfirewall firewall add rule : Ajoute une nouvelle règle de pare-feu.

4.2 - Exemples d'utilisation

4.2.1 - Autoriser une application à travers le pare-feu

netsh advfirewall firewall add rule name="Nom de la règle" dir=in action=allow program="C:\chemin\vers\application.exe" enable=yes

Remplacer "Nom de la règle" par un nom descriptif de la règle et "C:\chemin\vers\application.exe" par le chemin complet de l'exécutable de l'application.

4.2.2 - Autoriser un port entrant

Pour autoriser un port entrant spécifique, utiliser la commande suivante :

netsh advfirewall firewall add rule name="Nom de la règle" dir=in action=allow protocol=TCP localport=3389 enable=yes

Remplacer "Nom de la règle" par un nom descriptif et "3389" par le numéro de port souhaité.

4.2.3 - Bloquer une adresse IP

Pour bloquer une adresse IP spécifique, utiliser la commande suivante :

netsh advfirewall firewall add rule name="Bloquer IP" dir=in action=block remoteip=192.168.1.120 enable=yes

Remplacer "192.168.1.120" par l'adresse IP que l’on souhaite bloquer.

4.2.4 - Afficher les règles existantes

Pour afficher les règles de pare-feu existantes et voir toutes les règles actuellement configurées sur le système, utiliser la commande suivante :

netsh advfirewall firewall show rule name=all

Pour enregistrer la sortie dans le fichier liste.txt sur le disque par exemple, rajouter à la fin > D:\liste.txt comme ci-après :

netsh advfirewall firewall show rule name=all >D:\liste.txt

4.2.5 - Désactiver une règle spécifique

Pour désactiver une règle spécifique, utiliser la commande suivante :

netsh advfirewall firewall set rule name="Nom de la règle" new enable=no

Remplacer "Nom de la règle" par le nom de la règle à désactiver.

5 – Visualiser les attaques planétaires en temps réel

Voici différents liens montrant en temps réel l'ensemble des attaques informatiques sur Internet. Elle est réalisée à partir des données envoyées par l’ensemble des antivirus installés sur les ordinateurs et regroupés et analysés par les éditeurs des suites de sécurité.

Cet article est une refonte d’un article paru en mars 2022 sous le titre Microsoft Defender et son pare feu